La surveillance des risques liés aux fournisseurs tiers

Valider les contrôles de sécurité des fournisseurs à l'aide d'informations continues sur les risques opérationnels, financiers et de réputation ( cyber).

De nombreux événements peuvent survenir entre les évaluations périodiques du risque fournisseur. Il est donc essentiel de disposer d'un aperçu permanent des risques liés aux fournisseurs.

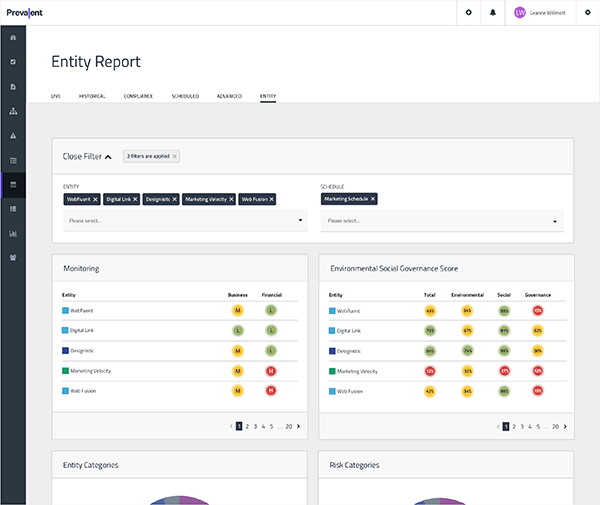

Prevalent Vendor Threat Monitor suit et analyse en permanence les menaces externes qui pèsent sur vos tiers. La solution surveille l'Internet et le dark web à la recherche de menaces et de vulnérabilités sur cyber , ainsi que les sources publiques et privées d'informations opérationnelles, de réputation, de sanctions et d'informations financières.

Le module de surveillance des menaces des fournisseurs, intégré à la plateforme Prevalent de gestion des risques liés aux tiers, est une composante de l'évaluation des risques liés aux fournisseurs. Toutes les données de surveillance et d'évaluation sont centralisées dans un registre de risques unifié pour chaque fournisseur, vous permettant de corréler rapidement les résultats et de rationaliser l'examen des risques, les rapports et les initiatives de réponse.

La surveillance des risques liés aux tiers expliquée

Un programme complet de surveillance des tiers peut vous permettre d'atténuer l'impact des violations de données des fournisseurs, des perturbations de la chaîne d'approvisionnement et de la presse négative envers votre organisation. Consultez cette présentation rapide pour en savoir plus.

Principaux avantages

-

Comblez les lacunes entre les évaluations ponctuelles grâce à une surveillance externe permanente des risques liés aux tiers récents et en constante évolution

-

Anticipez les violations de la chaîne d'approvisionnement grâce à des informations concernant les vulnérabilités des fournisseurs, la santé des réseaux, les données exposées et les incidents de piratage

-

Validez les contrôles de sécurité et de conformité des tiers, et ce, en comparant les réponses obtenues lors de l'évaluation des fournisseurs par rapport aux risques et aux incidents observables de l'extérieur

-

Obtenir une vision complète des risques en combinant la surveillance du site cyber avec des mises à jour opérationnelles, financières et de réputation en continu.

-

Centralisez, comparez et analysez les données de surveillance externes avec les réponses d'évaluation internes pour obtenir une vue à 360 degrés des risques liés aux fournisseurs

-

Agissez pour réduire les risques identifiés à l'aide d'outils automatisés de réponse aux risques et de recommandations en termes de mesures correctives

-

Cyber renseignements sur les fournisseurs

Révéler les incidents survenus sur le site cyber pour 550 000 entreprises en surveillant plus de 1 500 forums criminels, des milliers de pages en oignon, plus de 80 forums d'accès spécial sur le dark web, plus de 65 flux de menaces et plus de 50 sites de collage pour les fuites d'informations d'identification, ainsi que plusieurs communautés de sécurité, dépôts de code et bases de données de vulnérabilités.

-

Mises à jour opérationnelles des fournisseurs

Accédez à des informations qualitatives provenant de plus de 550 000 sources publiques et privées d'informations opérationnelles, y compris les activités de fusion et d'acquisition, les nouvelles commerciales, les changements de gestion et de direction, les nouvelles concurrentielles, les nouvelles offres, les mises à jour opérationnelles, et bien plus encore.

-

Informations financières concernant les fournisseurs

Accédez à des informations financières provenant d'un réseau mondial de millions d'entreprises réparties dans plus de 160 pays. Accédez à 5 années de données sur les performances financières, y compris le chiffre d'affaires, les pertes et profits, les fonds des actionnaires, les cotes de crédit, l'historique des paiements, les faillites, les investissements et bien plus encore. Présélectionnez de nouveaux fournisseurs, surveillez les fournisseurs existants et évaluez leur santé pour prendre des décisions éclairées en matière d'approvisionnement.

-

Connaissance de la réputation des fournisseurs

Évitez que votre entreprise ne porte atteinte à sa réputation en travaillant avec des vendeurs et des individus corrompus en faisant preuve d'efficacité :

- Dépistage des médias défavorables et de la couverture médiatique négative à partir de 30 000 sources mondiales

- Suivi des sanctions réglementaires et légales mondiales à partir de plus de 1 000 listes d'application et de dossiers judiciaires, y compris OFAC, UE, ONU, BOE, FBI, BIS, FDA, US HHS, UK FSA, SEC, etc.

- Contrôle des entreprises publiques et des entreprises liées au gouvernement afin d'éviter les conflits d'intérêts

- Le filtrage par rapport à une base de données mondiale de PPE contenant plus de 1,8 million de profils de personnes politiquement exposées, y compris leur famille et leurs associés, afin de lutter contre la corruption et les pots-de-vin

-

Surveillance de la notification des violations

Accédez à une base de données contenant plus de 10 ans d'historique de violations de données pour des milliers d'entreprises dans le monde. Cette base de données comprend les types et les quantités de données volées, les questions de conformité et de réglementation, ainsi que les notifications en temps réel des fournisseurs en cas de violation de données. (Licence séparée)

-

Aperçu du profil de risque

Obtenez une vue complète des informations démographiques d'un fournisseur, des technologies de quatrième partie, des scores ESG, ainsi que des informations récentes sur l'activité et la réputation, l'historique des violations de données et les performances financières récentes, afin d'éclairer les décisions de sélection des fournisseurs en fonction des risques.

Prevalent détecte automatiquement les risques de mon organisation. Ils puisent dans plusieurs sources différentes et sont en mesure de fournir des informations exploitables pour moi et mon équipe.

- CISO, grande entreprise technologique

Caractéristiques principales

-

Plateforme d'intelligence basée sur l'IA

Exploiter des algorithmes d'apprentissage automatique contextuels pour analyser des données provenant de milliers de sources.

-

Registre unifié des risques

Simplifiez les mesures correctives en normalisant les données de surveillance en risques tangibles, et associez les événements cybernétiques, commerciaux et financiers en temps réel aux résultats des évaluations.

-

Mise à l'échelle du risque fournisseur

Évaluez rapidement les risques grâce à une notation simple des risques élevés/moyens/faibles.

-

Automatisation des règles

Tirez parti de l'automatisation des règles pour simplifier les actions et le flux de travail en fonction des résultats.

-

Gestion centralisée des risques

Affichage et suivi de l'état de la surveillance des menaces par le fournisseur au moyen d'une console de gestion centralisée.

-

Résumés d'événements générés par l'IA

Tous les événements sont envoyés au modèle de langage étendu (LLM) dédié de Prevalentpour générer un résumé de l'événement. Vous pouvez choisir un résumé en paragraphes ou en puces, et des résumés exécutifs sont disponibles dans les rapports.

-

Résumés d'e-mail

Recevez des résumés quotidiens des événements à haut risque déclenchés par la surveillance cybernétique, commerciale et financière.

-

Reporting et analyses avec l'apprentissage automatique

Identifiez, alertez et communiquez les exceptions aux comportements courants grâce à des modèles de rapports de surveillance cybernétique, commerciale et financière intégrés et exportables au format PDF.

Qui gagne

-

Approvisionnement

Assurez-vous que les fournisseurs tiennent leurs promesses en surveillant en permanence les sanctions, les mises à jour importantes et la situation financière.

> Plus d'avantages en matière d'approvisionnement et de sourcing

-

Sécurité informatique

Réduisez les risques en validant les résultats des évaluations ponctuelles des contrôles avec des informations de surveillance continue.

-

Gestion des risques

Obtenez des informations concernant la cybersécurité et la réputation 24 heures sur 24 pour une prise de décision fondée sur les risques et adaptée à chaque évaluation.

Dossier exécutif : comment obtenir davantage des scores relatifs aux risques des tiers

Découvrez comment élaborer un programme de surveillance des risques liés aux fournisseurs plus complet, plus exploitable et plus rentable.

-

Livre Blanc

Livre BlancComment tirer le meilleur parti des scores de risque de tiers ?

Ce dossier exécutif révèle comment mettre en place une surveillance des risques liés aux fournisseurs plus complète, plus exploitable et plus rentable....

-

Article de blog

Article de blogLa surveillance des risques liés aux tiers expliquée

Un programme complet de surveillance des tiers peut vous permettre d'atténuer l'impact des violations de données des fournisseurs, des...

-

Article de blog

Article de blogComment utiliser la veille sur les menaces pour réduire les risques liés aux tiers ?

Élargissez la portée de votre programme de gestion des risques liés aux tiers grâce à ces principales sources de renseignements sur les risques liés aux tiers.

-

Prêt pour une démonstration ?

- Planifiez une démonstration gratuite et personnalisée de la solution pour voir si Prevalent est fait pour vous.

- Demander une démo